Unauthenticated SQL Injection in forma Lms <= 1.4.3

Il Cyber Security Team di Tinexta Cyber ha identificato una vulnerabilità sulle risorse digitali di Forma LMS.

Forma Lms

Forma Lms è la naturale evoluzione, o un “fork”, dell’ultima versione open source della piattaforma LMS Docebo.

Forma Lms è una piattaforma e-learning open source, orientata alle esigenze aziendali: integrabilità, notifiche automatiche e politiche di iscrizione automatica, organigramma, certificati automatici e naturalmente tutte le funzioni tipiche di un LMS.

Il prodotto include una gestione flessibile degli utenti, white labelling, reporting, gestione dei corsi online e in aula, videoconferenze. Dalla versione 3.x include anche l’integrazione con H5P per la creazione di contenuti.

Il progetto è portato avanti dall’associazione profit Forma.Association, con oltre 50 aziende, 200 membri personali e 4.000 utenti della community, che aggiungono costantemente nuove funzionalità e rendono il software più completo e sicuro.

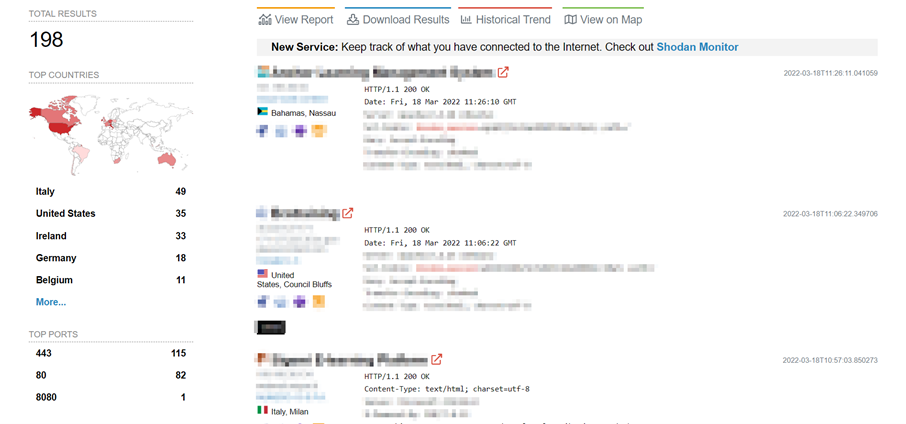

Diverse altre aziende in tutto il mondo utilizzano Forma Lms.

Riassunto tecnico

Il Cyber Security Team di Tinexta Cyber ha scoperto un’importante vulnerabilità su Forma Lms <= v.1.4.3

| Vulnerability | CVSS 3.1 |

| Forma Lms <= 1.4.3 – SQL Injection (unauthenticated) | 8.6 – High [AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:L/A:L] |

L’applicazione è vulnerabile ad attacchi SQL Injection non autenticati.

Un attaccante remoto non autenticato potrebbe sfruttare questa vulnerabilità per accedere al DataBase dell’applicazione. Una volta sfruttato, l’attaccante può esfiltrare o sovrascrivere tutti i dati all’interno.

Tuttavia, per sfruttare questa vulnerabilità, l’attaccante deve eseguire una grande quantità di richieste HTTP recuperando un carattere alla volta a causa della tecnica Time-Based (Blind).

Forma Lms versione 1.x ha raggiunto la sua data di fine supporto nel 2019, Forma.Association invita i suoi clienti a migrare alle nuove versioni 3.x che supportano nuovi standard di codifica e strati software come l’ultima versione di PHP.

In accordo con Forma, nessun PoC o informazione sul componente vulnerabile sarà condiviso.

Disclosure Timeline

- 04-03-2022: Vulnerability discovered

- 07-03-2022: Vendor contacted by email

- 08-03-2022: Report shared with vendor

- 09-03-2022: Meeting with Forma Association and vulnerability confirmation

- 10-03-2022: Issued CVE ID CVE-2022-27104

Fonti e Riferimenti

- https://www.owasp.org/index.php/SQL_Injection

- https://cwe.mitre.org/data/definitions/89.html

- https://github.com/OWASP/CheatSheetSeries/blob/master/cheatsheets/SQL_Injection_Prevention_Cheat_Sheet.md

- https://owasp.org/Top10/A03_2021-Injection/

- https://www.formalms.org/

- https://association.formalms.org/

- https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2022-27104